Aunque muchas empresas proporcionan dispositivos corporativos a sus empleados para garantizar la seguridad y el control de la información, hace varias décadas surgió una alternativa conocida como BYOD que permite a los empleados utilizar sus dispositivos personales en el trabajo y que lleva tiempo ofreciendo muy buenos resultados.

Esta filosofía ofrece grandes ventajas que te interesa conocer, por eso vamos a contarte cuáles son y cómo implementarla de la forma más segura posible para tu compañía.

¿Qué es BYOD (Bring Your Own Device)?

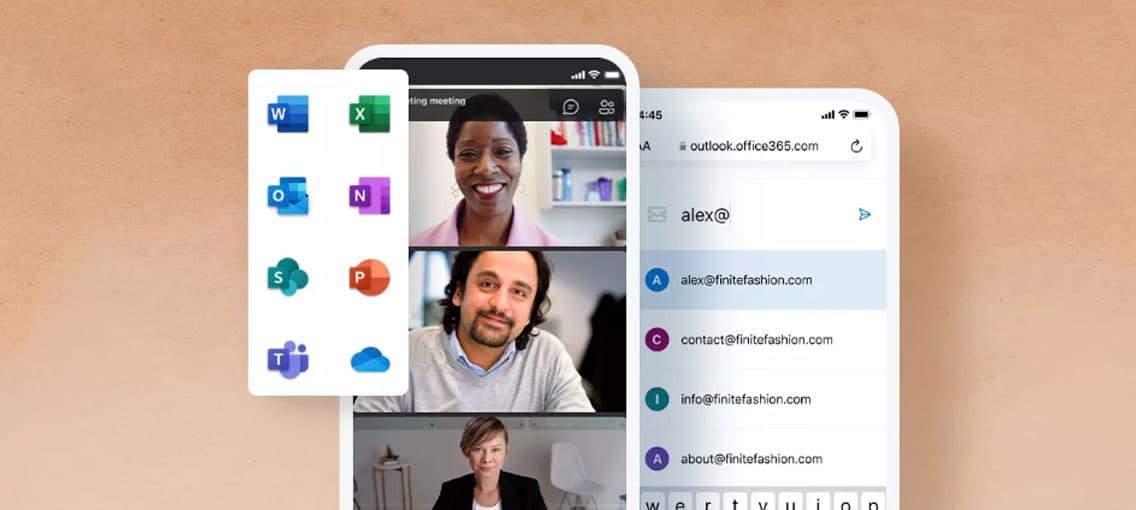

BYOD, siglas de ‘trae tu propio dispositivo’ en inglés, es una política empresarial que autoriza a los empleados a utilizar sus propios smartphones, tablets u ordenadores para acceder a recursos y datos corporativos.

Esta tendencia ganó popularidad a principios de los 2000, ya que muchos empleados preferían utilizar sus propios recursos, muchas veces más avanzados, que los que les proporcionaban sus empresas. Esto, unido al auge del teletrabajo y los modelos híbridos, y a la escasez que microchips que llegó de la mano de la pandemia de COVID-19, ha terminado de hacer despegar la política BYOD.

Ventajas y desafíos del BYOD en una empresa

Las ventajas del sistema BOYD para empresas son muchas y muy variadas, ¡aunque también existen algunas desventajas que debes conocer si estás pensando en implementarlo!

Entre los principales pros de esta medida destacan los siguientes:

- Ahorro de costes en hardware y mantenimiento al no tener que proporcionar dispositivos a cada empleado.

- Mayor flexibilidad y movilidad, pues los empleados pueden trabajar desde cualquier lugar y en cualquier momento.

- Mejora de la moral y el compromiso de los trabajadores, contentos de poder utilizar herramientas con las que están familiarizados.

En cuanto a los posibles contras, estos son para nosotros los más destacables:

- Riesgos de seguridad que pueden aumentar la vulnerabilidad ante posibles brechas de seguridad y pérdida de información.

- Es posible que surjan complicaciones con el soporte técnico, ya que los dispositivos y sus problemas pueden ser muy variados.

- También es posible que algunos dispositivos no sean compatibles son el software utilizado en la empresa, por eso te recomendamos proporcionar a tus empleados nuestra solución Office 365 totalmente en línea, ¡descubre todas las ventajas de Microsoft 365 para tu empresa!

- Además, puede que haya dispositivos personales que no cumplan con las políticas de la empresa y las regulaciones legales.

Por eso es importante que, aunque te decidas a implantar la política BYOD, no dejes de implementar políticas claras y medidas de seguridad fiables.

Cómo implementar una política BYOD efectiva

Para que este sistema resulte realmente viable y positivo necesitas tener claros los pasos a seguir.

- Definir los objetivos de la política y determinar qué dispositivos y sistemas operativos estarán permitidos dentro de ella.

- Crear un documento a modo de guía que especifique cuál es el uso aceptable de los dispositivos.

- Determinar protocolos de seguridad que protejan la información corporativa, así como otros que dejen claro qué hacer en caso de surgir cualquier tipo de problema.

- Formar un equipo de TI que se responsabilice de la gestión y soporte de BYOD.

- Informar a tus empleados sobre las políticas BYOD, los posibles riesgos y cómo garantizar el cumplimiento y la seguridad.

- Utilizar soluciones de gestión de dispositivos móviles (MDM) para poder monitorear, administrar y asegurar los dispositivos que acceden a los recursos corporativos.

- Revisar y actualizar la política BYOD frente a nuevas amenazas y cambios tecnológicos.

BYOD y la seguridad empresarial

Las amenazas cibernéticas son cada vez más sofisticadas, lo que hace que las empresas deban proteger sus datos con ahínco prestando atención a detalles como estos.

- Pérdida de datos: Los dispositivos personales pueden perderse o ser objeto de robo, exponiendo así información sensible para los intereses de la compañía.

- Infección por malware: Los aparatos tecnológicos sin protección adecuada pueden contraer malware y poner en riesgo la seguridad de toda la red de trabajo.

- Accesos no autorizados: También puede ocurrir que, sin los controles adecuados, personas ajenas a la organización accedan a datos corporativos a través de estos dispositivos personales.

Ejemplos de políticas BYOD exitosas

Como siempre, analizar algunos ejemplos de BOYD reales puede ayudar a comprender mucho mejor cómo encajar esta forma de trabajar en tu empresa. ¡Aquí tienes algunos muy útiles!

- Cada vez más instituciones médicas permiten a sus profesionales usar tablets o smartphones propios durante las consultas. Así, cada uno de ellos puede recabar información de sus pacientes de la forma que más cómoda les resulte.

- Los medios de comunicación hace tiempo que comprendieron que dar libertad a sus profesionales era muy útil para todos, ya que facilitaba el hecho de trabajar desde donde se produce la noticia.

Consejos para una transición exitosa al modelo BYOD

Si aún no tienes del todo claro cómo subirte a la ola del BOYD, te dejamos algunos tips que valen su peso en oro.

- Definir directrices claras sobre el uso de dispositivos personales, incluyendo protocolos de seguridad y el grado de responsabilidad de los empleados.

- Utilizar herramientas que permitan monitorear y controlar los dispositivos que acceden a la red de la empresa.

- Ofrecer formación continua sobre las mejores prácticas de seguridad y el uso adecuado de dispositivos personales en entornos laborales.

- Revisar la efectividad de la política BYOD de forma habitual, ajustando las medidas en función de las necesidades para poder hacer frente a cualquier tipo de amenaza.

Y ahora que sabes rodeo esto, ¿a qué esperas para dar un giro de 180º a la forma de trabajar de tu empresa?