Comprender cómo actúan las amenazas informáticas y cómo atentan contra nuestra seguridad es indispensable, más aún teniendo en cuenta que vivimos pegados a dispositivos conectados a internet en todo momento y que nuestros datos privados están a merced de cualquiera que quiera hacerse con ellos. Por eso hemos elaborado una guía en la que, además de descubrir las principales amenazas a la seguridad informática que nos acechan, te contamos cómo identificarlas y cómo prevenir este tipo de riesgos digitales.

¿Qué es una amenaza informática?

Hablamos de amenazas digitales para hacer referencia a cualquier tipo de actividad maliciosa o potencialmente dañina dirigida a sistemas informáticos, redes o datos. Estas amenazas pueden provenir de diversas fuentes, como hackers, empleados descontentos o incluso errores accidentales.

Con el avance tecnológico, este tipo de amenazas informáticas evolucionan, volviéndose cada vez más sofisticadas. Por ejemplo, la inteligencia artificial generativa y el Internet de las Cosas (IoT) han abierto nuevas vías para los ataques cibernéticos, aumentando por tanto las amenazas de ciberseguridad y haciendo patente la importancia de disponer de unos recursos de seguridad informática 100% fiables.

¿Cuáles son los signos de una amenaza de ciberseguridad?

No basta con saber qué es una amenaza en informática, sino que debemos tener claro cómo identificar los signos de las amenazas en línea que pueden estar afectándonos para poder ofrecer una respuesta rápida y efectiva.

- Un rendimiento inusualmente lento del sistema puede indicar la presencia de malware.

- La aparición de alertas inesperadas o mensajes de error pueden ser signos de una intrusión.

- Un aumento en el tráfico de red o conexiones a direcciones IP desconocidas pueden estar destapando un problema con amenazas de internet.

- Los cambios inesperados en archivos o configuraciones del sistema pueden ser indicativos de estar sufriendo un acceso no autorizado.

- Por supuesto, las notificaciones de tu software de seguridad sobre actividades sospechosas nunca deben ser ignoradas.

- Además, es imprescindible no hacer caso a emails que soliciten información sensible o que contengan enlaces o archivos adjuntos sospechosos, una de las tácticas de engaño más habituales hoy en día.

- En cuanto a la aparición de aplicaciones o programas que no recuerdas haber instalado, este es otro de los más claros ejemplos de amenaza informática.

Tipos de amenazas informáticas

El panorama de las amenazas en línea es amplio y está en constante evolución. Es por eso que saber a qué nos enfrentamos y cómo se clasifican las amenazas informáticas resulta fundamental para poder implementar estrategias de prevención realmente efectivas. A continuación, te mostramos algunas de las principales amenazas de seguridad informática que motivan la necesidad de que cuentes con las mejores funcionalidades de seguridad para tu página web.

Malware

El malware o software malicioso es una categoría amplia que incluye virus, gusanos y troyanos. Estos programas dañinos se diseñan para infiltrarse y dañar sistemas informáticos, robando datos o causando destrucción.

Los virus se replican y propagan a otros programas, mientras que los gusanos se distribuyen a través de redes sin necesidad de acción humana. Los troyanos, por otro lado, se disfrazan de software legítimo para engañar a los usuarios y obtener acceso a sus sistemas.

Phishing

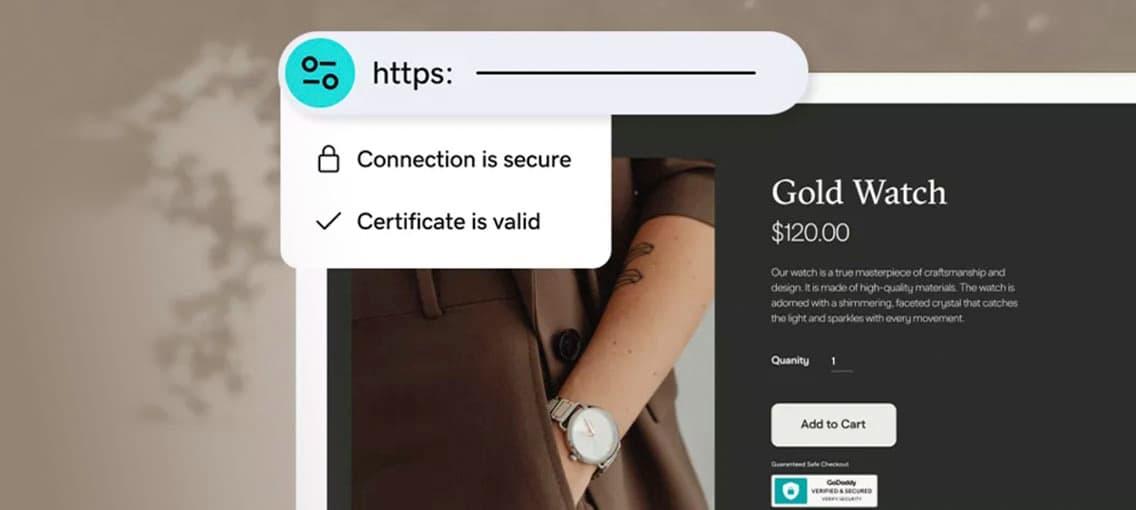

El phishing es una técnica de engaño mediante la que los atacantes se hacen pasar por entidades fiables a través de correos electrónicos o de la falsificación de páginas web. Su objetivo es engañar a las víctimas para que revelen información sensible, como contraseñas o detalles bancarios, una amenaza particularmente peligrosa porque se aprovecha de la confianza del usuario.

Las campañas de phishing pueden ser masivas o dirigidas (spear phishing), apuntando a individuos o empresas específicas con información personalizada para aumentar su efectividad. Asegúrate de que las webs en las que debes incluir datos privados dispongan de un certificado SSL de garantías.

Ransomware

El ransomware o secuestro de datos es un tipo de malware que cifra los archivos del usuario, bloqueando el acceso hasta que se pague un rescate. Esta amenaza ha ganado notoriedad por su impacto devastador en individuos y empresas, algo que puede dar lugar a pérdidas millonarias y a la interrupción de las operaciones habituales hasta poner en pie de nuevo todo el sistema.

Los ataques de ransomware a menudo se propagan a través de links maliciosos o archivos adjuntos en correos electrónicos, explotando vulnerabilidades de seguridad en software desactualizado.

Ataques de Denegación de Servicio (DoS y DDoS)

Los ataques de Denegación de Servicio (DoS) y los Distribuidos (DDoS) buscan hacer inaccesibles los recursos de red, como páginas web o servicios en línea, al inundarlos con tráfico excesivo. Mientras que los ataques DoS provienen de una sola fuente, los DDoS utilizan múltiples dispositivos comprometidos.

Ingeniería social

La ingeniería social involucra manipular a las personas para que divulguen información confidencial o realicen acciones que comprometan la seguridad. A diferencia de otros ataques que explotan vulnerabilidades técnicas, este tipo de amenazas informáticas se enfocan en las debilidades humanas.

Cómo se clasifican las amenazas informáticas

La clasificación de las amenazas informáticas se basa en criterios como el vector de ataque, el objetivo y la técnica utilizada. Además, pueden dividirse en externas e internas dependiendo de su origen.

- Las amenazas de ciberseguridad externas provienen de fuera de la organización, como los hackers.

- Las amenazas informáticas internas son originadas por empleados o exempleados.

Otra clasificación es según su intención: destructivas, que buscan dañar sistemas o datos, y exploratorias, enfocadas en recopilar información.

Además, se categorizan por su método de propagación, como ataques directos a través de la red o indirectos, mediante medios extraíbles o phishing.

Principales amenazas de seguridad informática en la actualidad

Actualmente, las amenazas de seguridad informática más extendidas incluyen el ransomware, que ha evolucionado para atacar a grandes compañías y gobiernos, los ataques de phishing, cada vez más sofisticados y dirigidos, y el malware avanzado, que explota vulnerabilidades desconocidas (zero-day).

Los ataques de denegación de servicio siguen siendo comunes, afectando la disponibilidad de servicios como los videojuegos en línea. Además, la ingeniería social sigue siendo una herramienta efectiva para los ciberdelincuentes.

Estas amenazas a la seguridad informática, además, se ven incrementadas por el creciente uso de dispositivos IoT y la adopción del trabajo remoto, lo que amplía el panorama de riesgos y hace imprescindible conocer más sobre la seguridad informática y cómo proteger tus datos.

Amenazas de internet y amenazas en línea: Diferencias y similitudes

Las amenazas de internet y en línea comparten ciertas similitudes, como su operación en el ámbito digital y el objetivo de comprometer la seguridad de datos y sistemas. Sin embargo, difieren en su alcance y método.

Las amenazas de internet suelen implicar ataques a infraestructuras de red más amplias, como servidores o sistemas enteros, mientras que las amenazas en línea suelen ser más dirigidas a usuarios individuales, como el phishing o el fraude en línea.

Ambas requieren de sistemas de prevención eficaces, pero las amenazas en línea demandan una mayor concienciación y educación por parte del usuario.

Prevención y protección contra amenazas digitales

La prevención y protección contra amenazas digitales requieren de un enfoque multifacético. Esto incluye la implementación de soluciones de seguridad como antivirus, firewalls y sistemas de detección de intrusiones.

Además, la educación y capacitación de los usuarios en buenas prácticas de seguridad es esencial, especialmente a la hora de reconocer y evitar ataques de phishing e ingeniería social.

Por otro lado, las actualizaciones regulares de software y sistemas operativos son esenciales para protegerse contra vulnerabilidades. Además, las estrategias de seguridad deben incluir respuestas de emergencia y planes de recuperación con los que poder mitigar el impacto de posibles ataques.

Estudios de caso: Ejemplos de amenazas informáticas

Durante las últimas décadas se han dado millones de ejemplos de amenazas informáticas, unos más famosos que otros.

Por ejemplo, el ataque de ransomware WannaCry en 2017 afectó a organizaciones en todo el mundo, cifrando archivos y exigiendo rescates millonarios que en ocasiones costaron meses de trabajo a las empresas.

Otro caso lo encontramos en el ataque informático que sufrió el SEPE en España en 2021 en forma también de ransomware, que provocó más de 19.000 horas extra por parte de sus técnicos y dejó sin servicio a los usuarios durante varias semanas, afectando al servicio general aún meses más tarde.

Estos ejemplos destacan la importancia de disponer de una estructura de seguridad informática robusta y la necesidad de estar siempre alerta ante las tácticas en constante evolución de los ciberdelincuentes.