Proteger nuestros datos privados en internet es una necesidad de primer nivel en una era en la que cada vez dependemos más de la red de redes. Sufrir un hackeo en uno de nuestros dispositivos, ya sea de uso personal o profesional, puede tener consecuencias devastadoras. Por fortuna, existen estrategias y herramientas muy efectivas para prevenirlos, por eso vamos a mostrarte algunos conceptos básicos sobre el hacking y a contarte cómo puedes protegerte contra este tipo de amenazas digitales.

Restaura una versión limpia de tu página web en 1 solo clic con los planes de seguridad web Avanzada y Pro y minimiza el impacto de los ciberataques

¿Qué es el hacking?

¿Qué significa hackear? El hacking se refiere al acto de infiltrarse en sistemas informáticos o redes para robar, alterar o destruir información. A menudo asociado con actividades maliciosas, el hacking puede tener distintas motivaciones, desde el robo de datos hasta la protesta política. Así las cosas, una cuenta hackeada es una cuenta que ha sido intervenida a través de ataques externos.

¿Y qué es un hacker informático? Los hackers utilizan diversas técnicas para explotar vulnerabilidades en el software y hardware. Aunque algunos hackers buscan mejorar la seguridad informática, otros muchos tienen intenciones maliciosas.

El hacking malintencionado puede llevar a la pérdida de datos importantes, robo de identidad, y daños financieros. Es por ello que resulta primordial comprender qué es el hacking y cómo funciona, sobre todo si buscamos saber qué debemos tener en cuenta para intentar evitar hackeos.

Tipos de hackeo

El hackeo se puede clasificar en dos categorías principales: online y local.

Los hackeos online ocurren a través de internet, explotando vulnerabilidades en redes o sistemas remotos. Incluyen ataques a páginas web, servidores o dispositivos conectados a internet, por eso es tan importante contar con las mejores características de seguridad para una página web.

Por otro lado, los hackeos locales se realizan accediendo físicamente a un dispositivo o red. Estos pueden incluir el uso de dispositivos USB comprometidos o el acceso directo a sistemas desprotegidos.

Ambos tipos de hacking requieren de la aplicación de estrategias de seguridad específicas para su prevención.

Métodos comunes de hacking

Los hackers utilizan distintos métodos para comprometer la seguridad digital de los usuarios, y conocerlos es indispensable para poder prevenir cualquier tipo de daño derivado de este tipo de acciones.

Phishing y malware

El phishing y el malware son dos de los métodos de hacking más extendidos en nuestros días.

- El engaño en línea y phishing implica timar a las personas para que revelen información confidencial. Por lo general, se busca que den a conocer información confidencial, a menudo a través de correos electrónicos o páginas web falsificadas que pueden simular ser las de sus bancos.

- El malware, por otro lado, se refiere a cualquier software malicioso diseñado para infiltrarse o dañar un sistema informático. Incluye virus, troyanos, spyware, y ransomware, cada uno con sus propias técnicas de ataque y objetivos.

Ataques a redes y servidores

Los ataques a redes y servidores son otra forma común de hacking. Estos incluyen ataques de denegación de servicio, más conocidos como DDoS), en los que múltiples sistemas inundan un servidor o red con tráfico para sobrecargarlo y hacerlo inaccesible. Este tipo de ataque informático es muy común en el mundo gaming, cuando se quiere dejar fuera a otro jugador o dejar en fuera de juego un servidor concreto.

Además, los hackers también pueden explotar vulnerabilidades en el software de red para obtener acceso no autorizado.

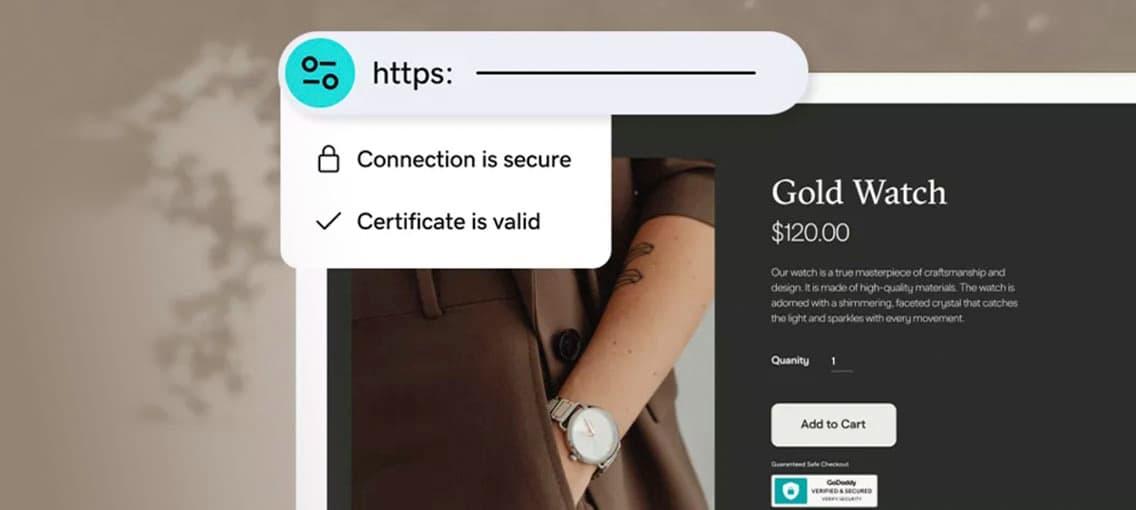

Proteger las redes y servidores requiere de una combinación de medidas de seguridad, como firewalls, sistemas de detección de intrusiones y prácticas de gestión de seguridad eficaces. Contar con un certificado SSL, además, ayuda a que los usuarios confíen en las webs que visitan.

¿Cómo identificar un ataque de hacking?

Identificar un ataque de hacking a tiempo es crucial para minimizar el daño, por eso es esencial saber interpretar un aviso de hackeo, como por ejemplo un funcionamiento más lento o errático de dispositivos, programas que se inician o cierran sin nuestra intervención, y archivos que desaparecen o se modifican sin explicación aparente.

También debes estar atento a las notificaciones de intentos de acceso a tus cuentas desde ubicaciones desconocidas, algo que puede indicar que tu móvil está hackeado. En este sentido, un aumento injustificado del uso de datos o la aparición de nuevas aplicaciones también pueden ser señales a tener en cuenta.

Además, recibir alertas de seguridad de tus proveedores de servicios o detectar transacciones financieras no autorizadas también son motivos de alerta de posible hackeo.

Qué hacer en caso de un hackeo

Si sospechas que has sido víctima de un hackeo, debes actuar rápidamente.

- Cambia tus contraseñas.

- Desconecta tu dispositivo de internet.

- Ejecuta un software antivirus.

Informa a las autoridades y a los posibles afectados, como tu banco o contactos de correo electrónico. Además, plantéate también buscar asesoramiento profesional para evaluar y mitigar el daño. Llegados a este punto, de nada sirve buscar cómo prevenir un hackeo: toca pasar a la acción para intentar recuperar la normalidad lo antes posible.

Cómo protegerse contra el hacking

La mejor defensa contra el hackeo es anticiparse, pero protegerse contra el hacking requiere una combinación de prácticas de seguridad digital, así como de conciencia.

- Usar contraseñas fuertes y únicas para cada cuenta.

- Activar la autentificación en dos factores siempre que sea posible.

- Mantener tus dispositivos y software actualizados para protegerte contra vulnerabilidades conocidas.

- Evitar usar redes Wi-Fi públicas para transacciones sensibles.

- Ser cauteloso con los correos electrónicos y enlaces sospechosos.

Buscar cómo quitar el hackeo no es sencillo, resulta mucho más sencillo educarte a ti mismo y a tu equipo de trabajo sobre las prácticas a evitar, ¡tenlo en cuenta!

Además, procura realizar copias de seguridad regulares de tus datos importantes para minimizar la pérdida en caso de un ataque.

Herramientas y aplicaciones para evitar hackeos

Si has llegado hasta aquí buscando cómo protegerte contra hackeos, plantéate usar programas para evitar hackeos o apps específicas si quieres proteger tus dispositivos móviles.

- Los programas antivirus y antimalware son esenciales para detectar y eliminar amenazas.

- Los firewalls ayudan a bloquear accesos no autorizados

- Las herramientas de gestión de contraseñas facilitan el uso de contraseñas seguras y únicas.

- Las aplicaciones de VPN (red privada virtual) pueden proporcionar seguridad adicional al navegar en redes públicas.

- Además, los backups en la nube pueden asegurar tus datos contra pérdidas debido a ataques de ransomware.

Cómo localizar y enfrentar a los hackers

Saber cómo localizar a un hacker de páginas web o equipos informáticos no es algo que esté al alcance de cualquiera. A menudo, se requiere la colaboración de expertos en ciberseguridad y autoridades legales, y aun así puede llegar a resultar tremendamente complicado.

Las empresas pueden utilizar sistemas de detección de intrusiones y análisis de tráfico de red para identificar actividades sospechosas. En el caso de sufrir un ataque, es importante recopilar y preservar cada evidencia digital para la investigación. Trabajar con las autoridades es esencial para poder rastrear y procesar a los responsables.

Para los usuarios individuales, denunciar actividades sospechosas a las autoridades y a los proveedores de servicios puede ayudar en la identificación y respuesta a los ataques. En este caso, reaccionar lo antes posible es vital para conseguir resultados.

Casos de estudio y ejemplos reales

Los casos de estudio de hackeos famosos ofrecen lecciones que pueden llegar a ser muy valiosas.

- Por ejemplo, el ataque a Sony Pictures en 2014, donde se robaron y publicaron datos confidenciales, destacó la importancia de la seguridad de la red y de tener organizada una buena respuesta ante este tipo de incidentes.

- El hackeo de Equifax en 2017, que expuso información personal de millones de personas, subrayó la necesidad de proteger los datos sensibles y actualizar regularmente los sistemas de seguridad.

- Otro caso notable es el ataque de ransomware WannaCry en 2017, que afectó a organizaciones en todo el mundo, demostrando la importancia de las actualizaciones de seguridad y las copias de seguridad de datos.

En el ámbito personal, los ataques de phishing que llevaron al acceso de cuentas de almacenamiento en la nube de personas famosas y la posterior filtración de sus fotos privadas demuestran que nada ni nadie está a salvo de este tipo de amenazas digitales. ¡Mucho ojo ahí fuera!